Mã độc đột nhập PC người dùng như thế nào

Mặc dù đã rất cẩn thận nhưng đa phần người dùng đôi khi vẫn không hiểu vì sao mà mã độc vẫn có thể dễ dàng lây nhiễm lên PC của họ. Bài viết sẽ phần nào cung cấp câu trả lời cho thắc mắc này của người dùng.

Như đã đề cập ở bài viết “Web là mục tiêu ưa thích của tin tặc” hiện website đang là một mục tiêu rất ưa thích của tin tặc. Mục đích cuối cùng của việc làm này cũng chỉ là để tấn công người dùng cuối cùng bởi đó mới là đối tượng mang lại lợi ích chính cho tin tặc.

Chính vì thế mà website có thể nói là hình thức lây nhiễm mã độc lên PC người dùng phổ biến nhất hiện nay. Phương pháp tấn công người dùng này mang lại cho tin tặc khả năng chủ động tìm đến người dùng. Trong khi đó hình thức lây nhiễm khác như qua thẻ nhớ USB thì tin tặc phải phụ thuộc quá nhiều vào người dùng cũng như phải chờ đợi cơ hội người dùng kết nối USB có chứa mã độc vào những PC chưa bị nhiễm.

Drive-by Download

Có thể nói đây là hình thức tấn công lây nhiễm mã độc nguy hiểm nhất hiện nay. Hình thức tấn công này cho phép mã độc đột nhập vào PC mà người dùng không hề hay biết một chút gì. Cách thức tấn công cũng cực kỳ đơn giản, chỉ cần người dùng truy cập vào website nào đó của tin tặc là họ đã bị nhiễm mã độc.

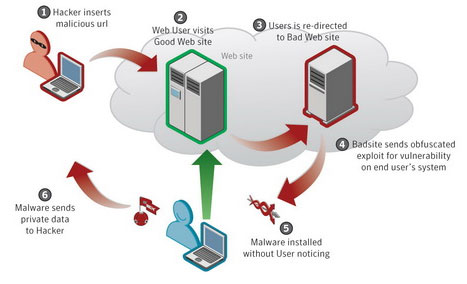

Dưới đây là mô hình minh họa chi tiết các bước trong quy trình tấn công “drive-by download”.Bắt cóc một website hợp pháp. Quy trình tấn công bắt đầu bằng việc tin tặc tiến hành bắt cóc một website hợp pháp nào đó. Độc giải có thể tham khảo bài viết trước để biết thêm về những hình thức tấn công website điển hình. Mục đích của bước này là chèn một website độc hại hoặc mã độc lên website hợp pháp. Trên bề mặt nội dung độc hại có thể được hiển thị như một quảng cáo đơn giản hoặc một khung hình nào đó mà người dùng hầu như không thể nhận ra được.

Người dùng truy cập vào website bị bắt cóc. Đây là bước mà tin tặc mất đi tính chủ động và phải ngồi chờ đợi người dùng truy cập vào những website mà chúng bắt cóc được và hi vọng rằng trên PC của người dùng vẫn có những phần mềm mắc lỗi bảo mật chưa được khắc phục đầy đủ như lỗi ứng dụng bổ sung đa phương tiện hay lỗi ứng dụng chỉnh sửa văn bản…

Bí mật tải nội dung độc hại. Khi người dùng truy cập vào những website bị bắt cóc, mã kịch bản đã được tin tặc chèn sẵn sẽ tự động kích hoạt tải nội dung hoặc chuyển hướng người dùng truy cập vào những website lưu trữ mã độc của tin tặc. Mục tiêu của bước này là xác định xem người dùng sử dụng hệ điều hành gì, trình duyệt web gì, có lỗi bảo mật nào chưa được sửa hay không.

Tải mã độc xuống PC. Có được những thông tin như trên thì ngay lập tức tin tặc sẽ biết cần phải tấn công vào đâu tấn công vào chỗ nào. Ví dụ, website độc hại xác định ứng dụng bổ sung đa phương tiện trên trình duyệt của người dùng mắc lỗi thì ngay lập tức nó sẽ gửi một nội dung đa phương tiện đến. Khi nội dung này được phát lại trên website mà người dùng đang truy cập thì đó cũng là lúc mà mã độc được tải xuống PC người dùng.

Kích hoạt lây nhiễm mã độc. Lợi dụng hổng hổng bảo mật trong ứng dụng bổ sung đa phương tiện như trên mã độc được tích hợp sẵn trong nội dung mà website độc hại gửi đến sẽ tự động được kích hoạt lây nhiễm lên PC của người dùng.

Hoạt động độc hại. Sau khi lây nhiễm thành công lên PC người dùng mã độc sẽ thực hiện các nhiệm vụ mà tin tặc đã giao cho nó như chiếm quyền điều khiển PC biến đây trở thành công cụ giúp tin tặc thực hiện các mục đích đen tối hoặc ăn cắp thông tin cá nhân của người dùng …

Nói ra thì dài nhưng toàn bộ quy trình tấn công trên đây diễn ra gần như tức thời với việc website được tải và hiển thị trên trình duyệt. Người dùng không hề hay biết rằng mình đã bị nhiễm mã độc khi truy cập vào những website hợp pháp.

Lỗi bảo mật phần mềm

Như đã trình bày ở trên lỗi bảo mật phần mềm là một điều kiện tiên quyết đảm bảo cho sự thành công của hình thức tấn công “drive-by-download”.

Lỗi bảo mật là những sơ hở trong phần mềm. Nếu kẻ tấn công khai thác thành công những sơ hở này thì chúng hoàn toàn có thể điều khiển phần mềm thực hiện những điều mà nó vốn không có chức năng thực hiện.

Cụ thể, khai thác thành công lỗi bảo mật, tin tặc có thể điều khiển phần mềm mắc lỗi trên PC của người dùng thực hiện:

- Kích hoạt một tập lệnh nào đó mà tin tặc gửi tới

- Tải tệp tin từ Internet

- Mở một tệp tin nào đó trên PC người dùng

- Vô hiệu hóa và khiến ứng dụng bị treo cứng hoàn toàn

Bắt đầu từ năm 2003 mã độc đã bắt đầu lợi dụng lỗi bảo mật để tấn công người dùng. Cụ thể khi đó là sâu máy tính Blaster và Sasser. Khai thác thành công lỗi bảo mật hệ điều hành Windows, hai con sâu máy tính này đã có được khả năng tự động lây nhiễm và phát tán. Và gần đây nhất là sự bùng nổ của Conficker cũng thông qua một lỗi bảo mật khác trong hệ điều hành Windows của Microsoft.

Ngày nay tin tặc còn nhắm đến cả lỗi bảo mật phần mềm trình duyệt web, ActiveX Control, ứng dụng bổ sung cho trình duyệt, ứng dụng đa phương tiện, ứng dụng duyệt nội dung tệp tin… Chỉ cần một lỗi bảo mật chưa được khắc phục là mã độc hoàn toàn có thể dễ dàng đột nhập vào PC mà người dùng không hề hay biết.

Đáng chú ý là những con số thống kê đều cho thấy đa phần người dùng chưa chú ý đến việc cài đặt các bản cập nhật sửa lỗi bảo mật cho phần mềm cho dù các hãng phát triển đã cố gắng phát triển những tính năng cho phép phần mềm được tự động sửa lỗi.

Bộ công cụ tấn công

Tìm kiếm được một lỗi bảo mật có thể sử dụng để tấn công PC người dùng thực tế không phải là một việc đơn giản. Song tin tặc lại đã có được sự hỗ trợ của những bộ công cụ hỗ trợ tấn công web (web attack toolkits).

Đây là những phần mềm được thiết kế nhằm mục đích giúp xác định những lỗi bảo mật có mặt trên hệ thống PC của người dùng. Những phần mềm này được cung cấp khá rộng rãi trên mạng Internet như Neosploit, MPack, Icepack, El Fiesta, hay Adpack. Tin tặc đã lợi dụng những công cụ này để giúp chúng đơn giản hóa việc xác định lỗi trên PC của người dùng phục vụ cho mục đích tấn công.

Thông thường trong những công cụ như trên tích hợp rất nhiều mã khai thác lỗi các phần mềm khác nhau. Không những thế nó còn liên tục được cập nhật những thông tin lỗi mới nhất nên có thể nói đây là một công cụ rất nguy hại đối với người dùng.

(Còn tiếp)

Theo VnMedia

0 nhận xét:

Đăng nhận xét